Grupos violentos y extremistas emprenden de manera sistemática guerras de comunicación para erosionar de forma deliberada la cohesión social de las democracias liberales consolidadas. Aprovechan que las instituciones públicas han perdido el monopolio en la creación de mensajes hegemónicos y que los medios ya no juegan el papel de mediadores para comunicarse y dialogar de manera directa con la ciudadanía.

Una innovación tecnológica revolucionó la gobernanza mundial a partir del siglo XV. La invención de la imprenta permitió reproducir, difundir y compartir ideas y conocimientos a gran escala. La razón, la ciencia y la perspectiva, que caracterizan la época de la modernidad, comenzaron a abrirse paso de manera global y forjaron movimientos culturales y políticos que transformaron la política y las estructuras de gobierno durante siglos. Las revoluciones liberales de finales del siglo XVIII —Revolución Francesa e Independencia de Estados Unidos— no pueden entenderse sin la producción y difusión de ideas políticas que permitió la imprenta. Pero, sobre todo, esta innovación tecnológica facilitó la consolidación de un modelo de gobierno que ha permanecido exitoso hasta el siglo XXI: la democracia liberal.

Seis siglos después de la gran revolución tecnológica, social y política que provocó la imprenta, el mundo debate sobre las consecuencias que está generando en la gobernanza la última gran innovación tecnológica: internet y las redes sociales. Existe la hipótesis generalizada de que un buen uso del potencial de estas nuevas herramientas de comunicación puede contribuir a perfeccionar y consolidar el modelo de democracia liberal. Sin embargo, también se está generalizando el temor de que una mala utilización de estas innovaciones puede acabar erosionando de manera irreversible tanto al modelo liberal de democracia como a la misma figura del estado-nación. Las consecuencias de este último escenario son tan inquietantes como impredecibles.

De momento existe la evidencia de que la irrupción de internet y las redes sociales ha alterado de manera considerable el escenario en el que se conformaba la opinión pública y el debate público, un elemento que según pensadores como Jürgen Habermas es la “piedra angular” de una democracia liberal. Hasta finales del siglo XX, la opinión pública se formaba mediante la interacción de tres actores perfectamente identificados: instituciones públicas, medios de comunicación y ciudadanos. Igualmente, existía un consenso al afirmar que en el proceso de creación de mensajes hegemónicos entre la opinión pública existía una relación vertical, en la que las instituciones públicas tenían más facilidades para enfocar el debate público y los medios ejercían de mediadores entre los mensajes de la administración y los ciudadanos.

Las instituciones públicas han perdido el monopolio en la creación de mensajes hegemónicos y los medios ya no juegan el papel de mediadores

La irrupción de internet y de las redes sociales, así como la democratización en el acceso a la tecnología de grabación, edición y difusión de material audiovisual, han provocado que en el siglo XXI estos modelos de configuración de la opinión pública y, por ende, de la propia cohesión de las democracias liberales quedaran obsoletos. En primer lugar, las instituciones públicas han perdido el monopolio que venían ostentando en la creación de mensajes hegemónicos y, en segundo lugar, los medios ya no juegan el papel de mediadores, puesto que nuevos agentes políticos pueden comunicarse y dialogar de manera directa con los ciudadanos sin la necesidad de tener que pasar por un mediador.

Este nuevo panorama se ha convertido en una gran oportunidad para que grupos violentos y extremistas emprendan de manera sistemática guerras de comunicación para erosionar de manera deliberada la cohesión social de democracias liberales consolidadas.

Los ex directivos de Google, Schmidt y Cohen1, ya asumieron en el año 2013 que la guerra y los conflictos violentos utilizarían las nuevas tecnologías para combatir contra los Estados en nuevos campos de batalla. Según estos autores: “La tecnología es una herramienta que genera igualdad de oportunidades y ofrece recursos muy poderosos para que las personas logren sus objetivos: algunos de ellos muy constructivos, otros de una inimaginable fuerza destructora. La verdad innegable es que la conectividad también beneficia a grupos terroristas, violentos y extremistas. La actividad terrorista del futuro incluirá aspectos físicos y virtuales, desde el reclutamiento a la implementación de actos terroristas”2.

Lo cierto es que, casi diez años antes (2005), el actual líder de Al Qaeda, Ayman Al Zawahiri, ya expresó de manera muy clara las expectativas que el nuevo panorama comunicativo estaba generando entre los grupos terroristas: “y yo os digo: estamos en una batalla, y más de la mitad de esta batalla está teniendo lugar en el terreno de los medios de comunicación. Y esa batalla en los medios es una batalla por ganar las mentes y los corazones de los miembros de la Umma”3.

Al Qaeda, desde comienzos del siglo XXI puso en marcha una ambiciosa campaña de comunicación digital destinada a elaborar productos de comunicación audiovisual de calidad y personalizados para distintas audiencias que se distribuían de manera directa a sus públicos potenciales a través de páginas web. Uno de los mejores ejemplos de esta estrategia fue la revista Inspire, lanzada en junio de 2010 con el objetivo de socializar el mensaje de Al Qaeda entre audiencias jóvenes de Estados Unidos, Inglaterra y otros países angloparlantes. El encargado de elaborar y diseñar esta revista fue precisamente un ciudadano estadounidense, con doble nacionalidad yemení, nacido en California el 22 de abril de 1971, Anwar Al Awlaki.

La estrategia de comunicación de Al Qaeda a comienzos del siglo XX permitió a este grupo terrorista comunicar sus mensajes de manera directa a sus audiencias, sin tener que depender del papel mediador de los medios de comunicación. Esto permitía al grupo terrorista no solo marcar la agenda mediática y política, sino también controlar el enfoque con el que sus mensajes impactaban finalmente entre las audiencias. Así, el uso de la tecnología facilitó que un grupo subnacional violento y extremista pudiera competir de manera directa con los estados a la hora de forjar sentimientos de pertenencia y alianzas identitarias que movilizaran a sus públicos objetivos y pudieran generar cambios de comportamiento político.

Sin embargo, la estrategia comunicativa de Al Qaeda planteaba dos importantes limitaciones. El principal obstáculo consistía en que la comunicación de este grupo terrorista era unidireccional. Es decir, los responsables de comunicación de Al Qaeda publicaban su material en internet en sus medios de comunicación propios, pero quedaban a la espera de que, de manera proactiva, los usuarios accedieran a estos contenidos. Este flujo unidireccional suponía que, en la práctica, solo accedieran a los contenidos elaborados por los terroristas públicos ya familiarizados y previamente influenciados por la dialéctica yihadista. Resultaba muy complicado para los terroristas impactar en nuevas audiencias.

La segunda limitación estaba condicionada por la escasa variedad temática de las narrativas de Al Qaeda, que pivotaban exclusivamente en torno a dos áreas: la justificación de la violencia en base a la interpretación yihadista del Islam; y el victimismo ante una supuesta guerra perpetúa de Occidente contra los musulmanes que, según la dialéctica islamista, se inició con las cruzadas y que se extendería hasta pleno siglo XXI. Esta escasez temática apenas generaba resonancia e interés en audiencias ajenas a este pensamiento, lo que limitaba la expansión ideológica y el reclutamiento en nuevos grupos sociales.

La irrupción de Estado Islámico en el año 2014 permitió superar estos retos. Los terroristas de Dáesh lograron afianzar un innovador uso de internet y de las nuevas tecnologías de la comunicación que se ha demostrado de gran eficacia para los intereses de grupos violentos y extremistas y una terrible amenaza en el largo plazo para instituciones públicas y democracias liberales.

El objetivo final de la estrategia de comunicación del Califato digital es el de quebrar la relación de confianza entre los ciudadanos y sus instituciones públicas mediante la construcción y difusión de una narrativa de construcción nacional alternativa en torno a un proyecto político totalitario y extremista. Esta propuesta comunicativa está diseñada e implementada en un proceso de cuatro pasos que se ha demostrado de gran eficacia para seducir y movilizar a decenas de miles de ciudadanos —incluso a aquellos no familiarizados previamente con la causa yihadista— en torno a un proyecto político violento que pretende sustituir al estado en el largo plazo.

Los cuatro pasos de la estrategia de comunicación digital de Dáesh son los siguientes:

- Detección de las vulnerabilidades sociales y política un estado. Dáesh entendió y analizó correctamente la marginalización social, económica y política en la que se encontraban los ciudadanos suníes de Irak y de Siria en los últimos diez años. Igualmente entendió la crisis de confianza en las instituciones públicas que se estaba produciendo entre las nuevas generaciones de muchos países occidentales.

- Crear una narrativa de construcción nacional. Las narrativas del autoproclamado Estado Islámico, a diferencia de Al Qaeda o de otros grupos yihadistas previos, no se centraron exclusivamente en temáticas propias del islamismo, sino que se centraron en explotar las vulnerabilidades sociales, económicas y políticas detectadas entre sus audiencias potenciales y en ofrecer una alternativa política que canalizara y movilizara a decenas de miles de ciudadanos frustrados con sus administraciones públicas. El análisis de los 1.500 vídeos publicados por el Estado Islámico desde enero de 2014 hasta diciembre de 2018 demuestra que más de la mitad de la narrativa está destinada a construir un nuevo contrato social positivo con sus públicos potenciales. El 22 por ciento de los vídeos explican su capacidad de gobernar y de gestionar servicios públicos y el 31 por ciento son entrevistas con milicianos o ciudadanos suníes que expresan las supuestas bondades de vivir en el Califato. Esta narrativa de construcción nacional se distribuye a través de productos de comunicación en diversos formatos para que puedan ser difundidos en distintas plataformas y puedan impactar en diferentes audiencias.

- Creación de una red de medios propios. El Estado Islámico creó desde el año 2014 una red de empresas multimedia que trabajaban de forma coordinada y permitían difundir de manera directa y segmentada sus mensajes a diferentes audiencias. Esta red consistía en una agencia de noticias, una agencia de infografías, una revista en árabe, cuatro revistas en inglés, ruso, francés y turco, una emisora de radio, tres productoras audiovisuales generalistas y treinta cuatro productoras audiovisuales locales.

- Automatización de las redes sociales. El último paso de la estrategia de comunicación del Estado Islámico consistió en la difusión de manera masiva de sus productos de comunicación a través de las redes sociales, con el objetivo de impactar en las audiencias potenciales, sin tener que esperar a que estas accedieran de manera proactiva al contenido.

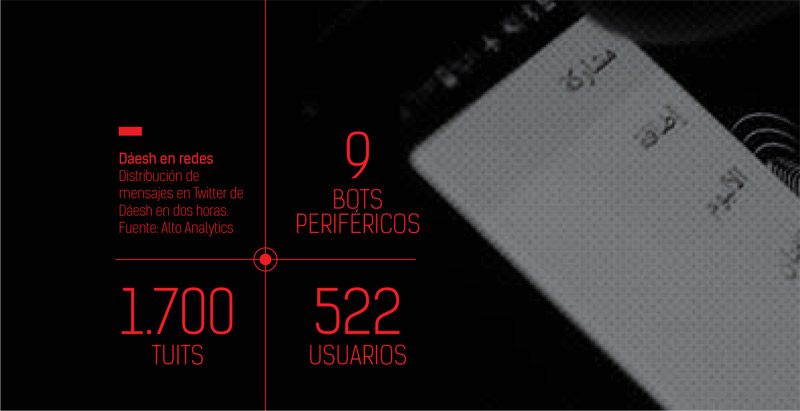

Un estudio pormenorizado sobre la distribución de mensajes en redes sociales de Dáesh realizado con la empresa española Alto Analytics permitió identificar cómo el Califato utiliza para distribuir sus productos de comunicación en Twitter una media de 522 perfiles digitales que generan en torno a 1.700 tuits en aproximadamente dos horas. Los responsables de comunicación de Dáesh utilizan una media de nueve bots en cada una de sus campañas con el objetivo de lograr el máximo volumen de mensajes en el menor tiempo posible. Así mismo, es muy habitual que estos bots inserten el contenido de las campañas de Dáesh parasitando los principales hastags que son trending topic en aquellas conversaciones donde se encuentran sus audiencias principales.

Es cierto que el Estado Islámico ha sido derrotado sobre el terreno. Sin embargo, el Califato digital sigue aún activo. Los terroristas siguen siendo capaces de publicar cada mes una media de ocho vídeos, cuatro revistas y más de medio centenar de notas de prensa y comunicados. Solo en noviembre de 2018 los responsables de comunicación del Califato lograron publicar 853 enlaces con contenido a su material audiovisual en plataformas digitales comerciales disponibles abiertas para ser consultados por cualquier usuario de internet. Un mes después de la publicación de estos enlaces, el 30 por ciento de ellos permanecían aún disponibles.

La capacidad de resistencia del Califato digital representa un importante reto para la seguridad pero no es el único. Las lecciones aprendidas y el modelo de comunicación digital diseñado por este grupo terrorista han creado escuela. El grupo terrorista islamista sirio, Hayat Tahrir Al Sham, que oficialmente no está alineado ni con Al Qaeda ni con Dáesh, publicó solo durante 2018 un total de 188 campañas de comunicación, mientras que los grupos vinculados con Al Qaeda llegaron a las 146 campañas de comunicación. Gran parte de los contenidos de estos grupos terroristas, especialmente en el caso de Hayat Tahrir Al Sham, está basado en el modelo del Califato destinado a generar un nuevo contrato social con la población suní mediante la comunicación digital y el uso de las nuevas herramientas y tecnologías de la comunicación.

Gobiernos, empresas y sociedad civil afrontan un reto generacional. La tecnología se ha convertido en un arma de doble filo que, en malas manos, se ha probado como una eficaz herramienta para movilizar a decenas de miles de ciudadanos contra la base fundacional del estado-nación y la democracia liberal.

Notas

1Cohen, J, y Schmidt, E. (2014): El futuro digital. Madrid, Ediciones Anaya Multimedia

2Schmidt, E.; Cohen, J.. Op. cit., p. 151.

3Mansfield, L. (2006): His Own Words. A translation of the Writings of Dr. Ayman al Zawahiri. Nueva Jersey: TLG Publications. Pg. 214.

Bibliografía

Instituto Español de Estudios Estratégicos. La posverdad. Seguridad y defensa. (Cuaderno de Estrategia 197, 2018). Disponible en: http://www.ieee.es/publicaciones-new/cuadernos-de-estrategia/2018/Cuaderno_197.html

Lesaca, J. (2017): Armas de Seducción Masiva, Barcelona, Editorial Península.

Ortiz Moyano, A. (2018): Falsos profetas. Claves de la propaganda yihadista. Barcelona, Editorial UOC.

Torres Soriano, M.R. (2014): Al Andalus 2.0. La ciberjihad contra España. Granada, Biblioteca Gesi.